NO GUARDES contraseñas en los navegadores web

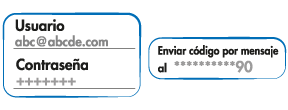

« Las contraseñas en formato de frases, incluso con idiomas combinados y utilizando números o símbolos (cómo #, $, @, *, !) intercalados pueden ser mecanismos seguros y confiables por su fácil memorización y la dificultad para que alguien más la deduzca.